الفرق بين المراجعتين ل"نشر مثيل منطقة مباشرة توجيه"

| سطر ١: | سطر ١: | ||

| − | |||

| − | |||

| − | |||

| − | |||

<br /> | <br /> | ||

| − | هام: تمت ترجمة هذه المقال باستخدام برامج للترجمة الآلية [[:fr:Deploiement d'une instance en zone direct-routing|أنقر على الرابط]] | + | هام: تمت ترجمة هذه المقال باستخدام برامج للترجمة الآلية, لقرائة النسخة الأصلية [[:fr:Deploiement d'une instance en zone direct-routing|أنقر على الرابط]]<br /><span data-translate="fr"></span> |

| + | |||

| + | |||

| + | |||

| سطر ١٥: | سطر ١٤: | ||

| − | |||

| + | <!-- Début de l'article. Placez votre texte ci-après et n'hésitez pas à personnaliser les chapitres selon votre besoin --> | ||

| − | |||

| − | |||

| + | هذا النهج يشرح كيفية نشر مثيل في توجيه المنطقة مباشرة. | ||

| − | + | ||

| + | أولاً، قم بتسجيل [https://cloudstack.ikoula.com/client/ واجهة الإدارة] {{cloud public}} مع المعرفات التي قدمتموها في تسليم البريد الإلكتروني الخاص بك في الحساب. | ||

[[File:premierpascs05.png]] | [[File:premierpascs05.png]] | ||

| − | + | ==إنشاء المثيل == | |

| − | بعد توصيل لك | + | بعد توصيل لك أنك سوف تواجه الشاشة التالية : |

| سطر ٦٢: | سطر ٦١: | ||

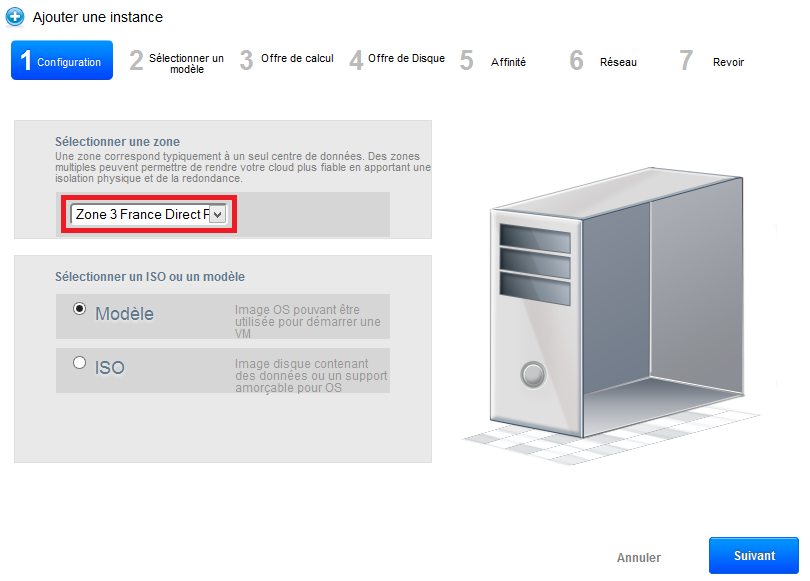

السماح التحديد 'نموذج' التحقق من، ثم انقر فوق 'التالي'. | السماح التحديد 'نموذج' التحقق من، ثم انقر فوق 'التالي'. | ||

| − | + | فتح منفذ | |

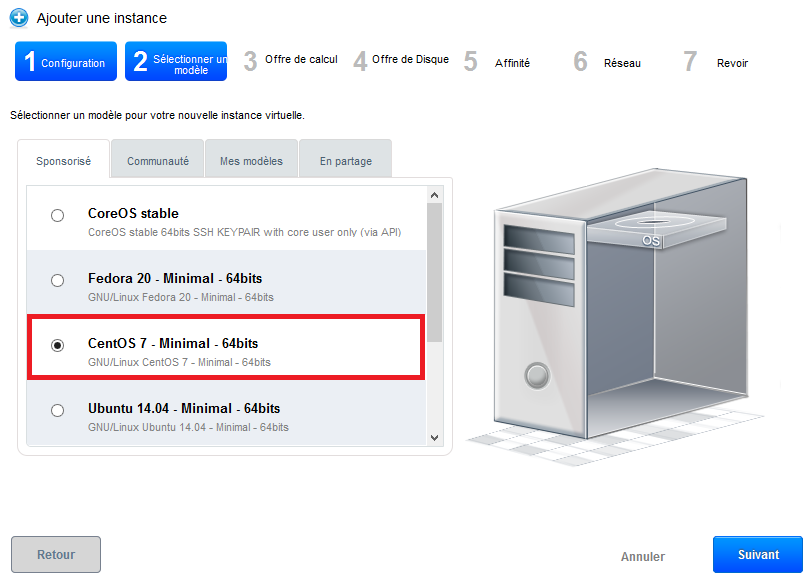

الخطوة 2 "تحديد قالب" : | الخطوة 2 "تحديد قالب" : | ||

تحديد نظام التشغيل الذي تريده من القائمة المنسدلة للنماذج المقترحة في علامة التبويب 'رعاية' : | تحديد نظام التشغيل الذي تريده من القائمة المنسدلة للنماذج المقترحة في علامة التبويب 'رعاية' : | ||

| سطر ٨٩: | سطر ٨٨: | ||

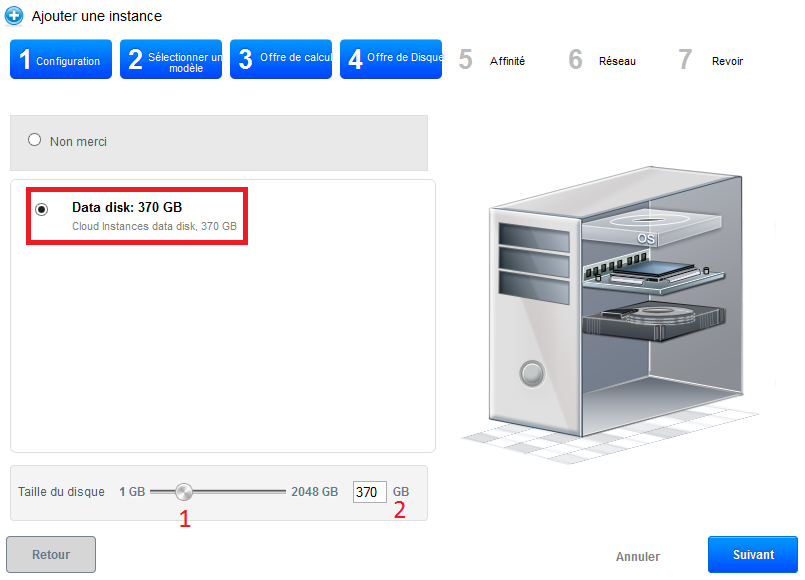

| − | ومع ذلك، إذا كنت تريد إضافة قرص بيانات <span class="notranslate">(DATADISK)</span> وبالإضافة إلى الخاص بك <span class="notranslate">ROOTDISK</span> de 50تذهب، افحص <span class="notranslate">« Data disk »</span> ثم اسحب المؤشر الخاص بك للحصول على الحجم الذي تريده (1) أو قم بإدخال الحجم مباشرة (2). A <span class="notranslate">DATADISK</span> ويقتصر على | + | ومع ذلك، إذا كنت تريد إضافة قرص بيانات <span class="notranslate">(DATADISK)</span> وبالإضافة إلى الخاص بك <span class="notranslate">ROOTDISK</span> de 50تذهب، افحص <span class="notranslate">« Data disk »</span> ثم اسحب المؤشر الخاص بك للحصول على الحجم الذي تريده (1) أو قم بإدخال الحجم مباشرة (2). A <span class="notranslate">DATADISK</span> ويقتصر على 2إلى. |

| سطر ٩٦: | سطر ٩٥: | ||

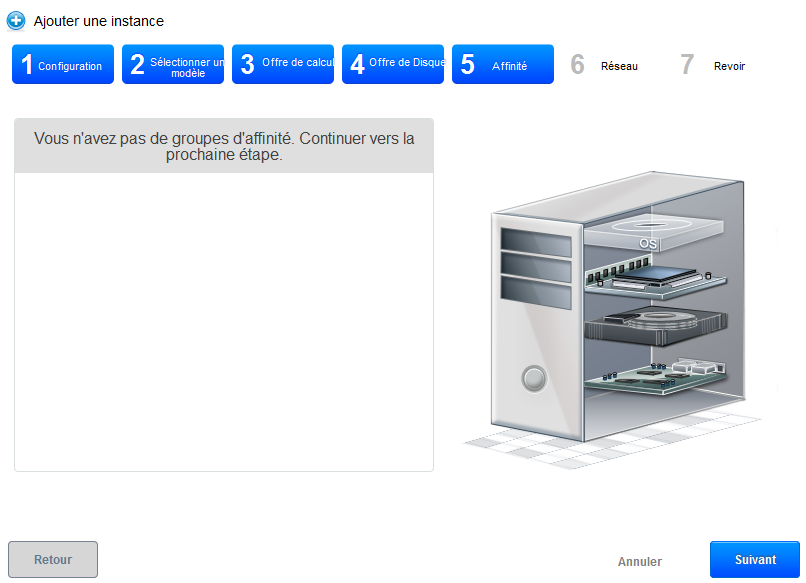

الخطوة 5 "تقارب" : | الخطوة 5 "تقارب" : | ||

| − | فيما يتعلق بنشر أعمالنا المحاكمة، لدينا لا تقارب المجموعة، حيث يمكنك النقر على | + | فيما يتعلق بنشر أعمالنا المحاكمة، لدينا لا تقارب المجموعة، حيث يمكنك النقر على «التاليللتي تريد إضافة أو إزالة القواعد : |

[[File:premierpascs14.png]] | [[File:premierpascs14.png]] | ||

| − | + | منذ | |

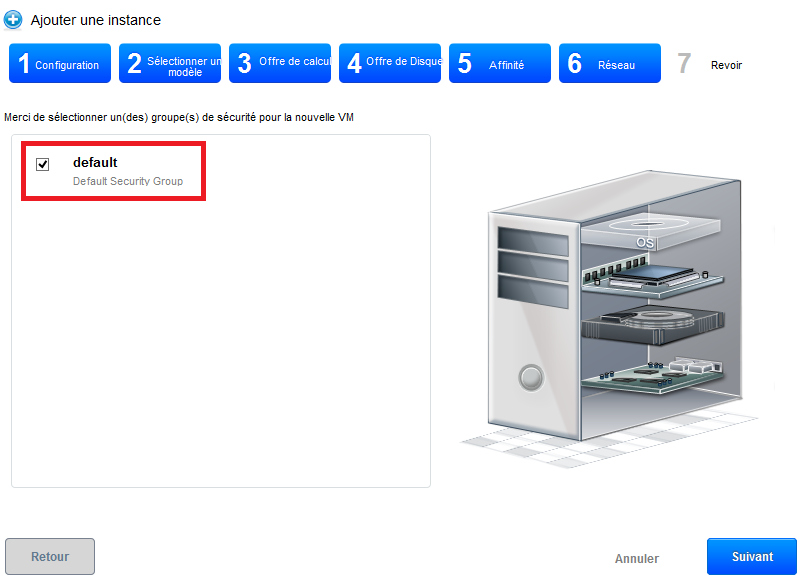

الخطوة 6 'شبكة' : | الخطوة 6 'شبكة' : | ||

| − | وفيما يتعلق بنشر قواتنا الأولى، حدد | + | وفيما يتعلق بنشر قواتنا الأولى، حدد المجموعة من {{Template:Sécurité}} <span class="notranslate">« default »</span> ثم انقر فوق 'التالي' : |

| سطر ١١٠: | سطر ١٠٩: | ||

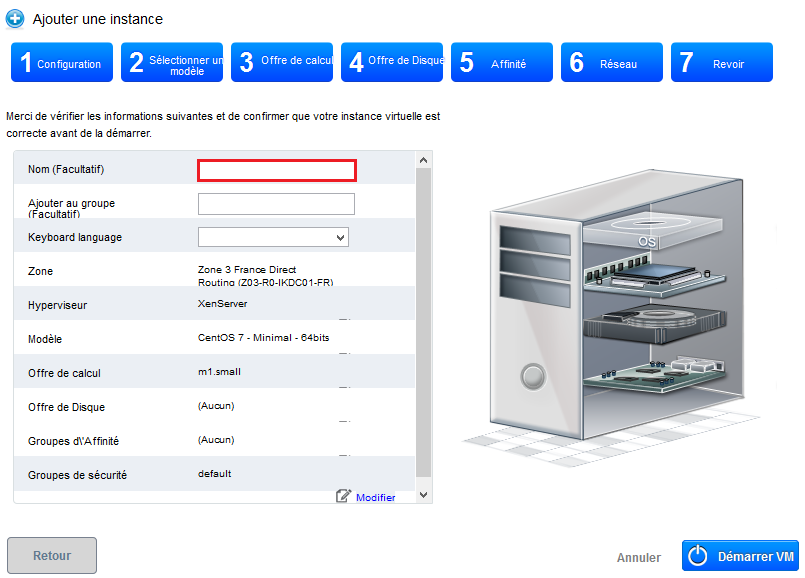

الخطوة 7 "تنقيح" : | الخطوة 7 "تنقيح" : | ||

| − | في هذه الخطوة الأخيرة، إعطاء اسم للإرادة المثيل الخاص بك ثم تظهر في الواجهة <span class="notranslate">Cloud</span> | + | في هذه الخطوة الأخيرة، إعطاء اسم للإرادة المثيل الخاص بك ثم تظهر في الواجهة <span class="notranslate">Cloud</span> public (على الرغم من اختياري، فإنه ينصح بشدة ). ثم تحقق من أن كافة معلومات جيدة (عرض الحساب، مجموعات من {{Template:Sécurité}}إلخ... |) : |

| سطر ١٤٠: | سطر ١٣٩: | ||

| − | + | == مقدمة إلى مجموعات من {{Template:Sécurité}}== | |

| − | مجموعات | + | مجموعات من {{Template:Sécurité}} توفير طريقة لعزل حركة مرور المثيلات. مجموعة من {{Template:Sécurité}} هي مجموعة عوامل تصفية حركة المرور الواردة والصادرة وفقا لمجموعة من القواعد، ويقول 'قواعد دخول' و "القواعد الصادرة. |

| سطر ١٤٩: | سطر ١٤٨: | ||

| − | ويأتي كل حساب كلودستاك مع مجموعة من | + | ويأتي كل حساب كلودستاك مع مجموعة من {{Template:Sécurité}} بشكل افتراضي الذي يحظر كافة حركات المرور دخول ويسمح كل حركة المرور المتجهة للخارج طالما أن يتم إنشاء لا إدخال قاعدة أو قاعدة صادرة. |

| − | أي مستخدم يمكن | + | أي مستخدم يمكن وضع عدد من المجموعات من {{Template:Sécurité}} إضافية. عند بدء تشغيل جهاز ظاهري جديد، يتم تعيينه إلى المجموعة {{Template:Sécurité}} بشكل افتراضي ما لم تكن هناك مجموعة أخرى من {{Template:Sécurité}} يحددها المستخدم المحدد. |

| − | جهاز ظاهري يمكن أن يكون عضوا في عدد من | + | جهاز ظاهري يمكن أن يكون عضوا في عدد من المجموعات من {{Template:Sécurité}}. حالما يتم تعيين مثيل لمجموعة من {{Template:Sécurité}}فإنه لا يزال في هذه المجموعة لكل من حياته، ولا يمكنك نقل مثيل موجود من مجموعة من {{Template:Sécurité}} إلى آخر. |

| − | يمكنك | + | يمكنك تغيير مجموعة من {{Template:Sécurité}} بإزالة أو إضافة عدد من القواعد للدخول والخروج. عندما قمت بذلك، تنطبق القواعد الجديدة على كافة المثيلات في المجموعة، سواء كانت تقوم بتشغيل أو إيقاف. |

| − | إذا | + | إذا أي يتم إنشاء إدخال، ثم لن يسمح أي حركة المرور الواردة، الاستجابات لكافة حركات المرور باستثناء التي تم تطهيرها من أصل. |

| − | + | ===كيفية السماح لاتصال سة إلى الجهاز الظاهري الخاص بك في مجموعة من {{Template:Sécurité}} <span class="notranslate">(Direct-Routing)</span> === | |

| سطر ١٧٠: | سطر ١٦٩: | ||

| − | انقر فوق اسم المثيل الخاص بك وثم انتقل إلى علامة التبويب "بطاقات NIC" وملاحظة /نسخ عنوان IP للاتصال بمثيل ( | + | انقر فوق اسم المثيل الخاص بك وثم انتقل إلى علامة التبويب "بطاقات NIC" وملاحظة /نسخ عنوان IP للاتصال بمثيل (بت للشبكة مثل x.xxx.xxx.xxx ). |

| سطر ١٧٦: | سطر ١٧٥: | ||

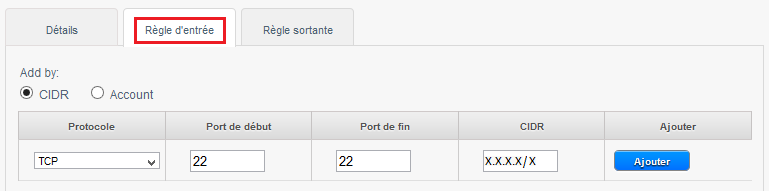

| − | 2) إنشاء القاعدة في | + | 2) إنشاء القاعدة في المجموعة {{Template:Sécurité}} للسماح بالاتصالات SSH : |

| سطر ١٨٨: | سطر ١٨٧: | ||

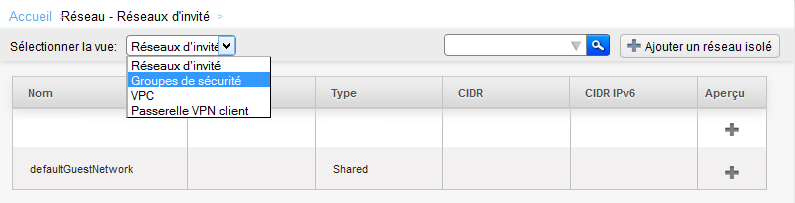

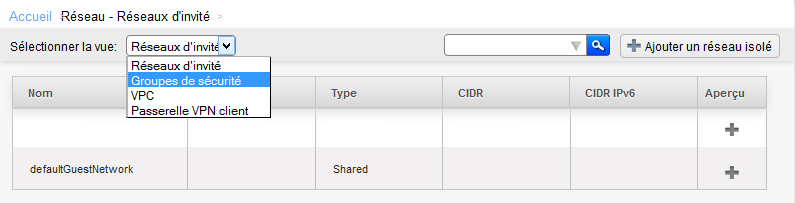

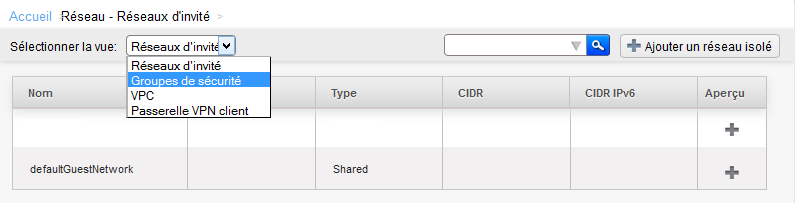

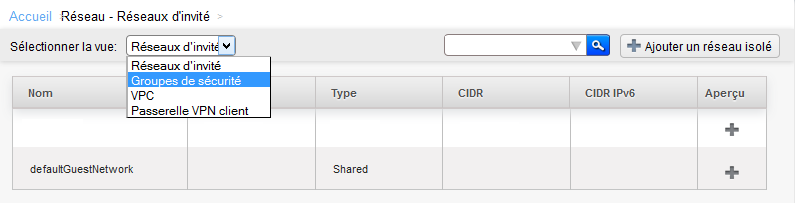

| − | قادمة على الشاشة أدناه | + | قادمة على الشاشة أدناه تحديد طريقة عرض "مجموعات من |! _'. » {{Template:Sécurité}} » : |

| سطر ١٩٤: | سطر ١٩٣: | ||

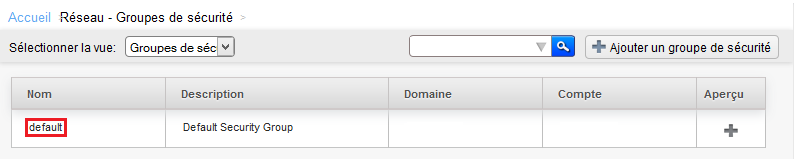

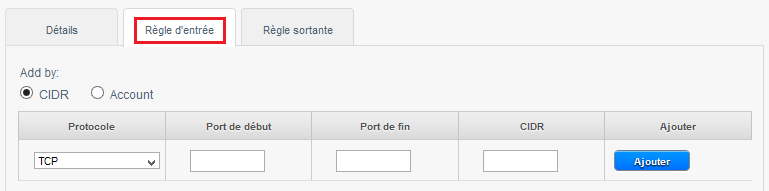

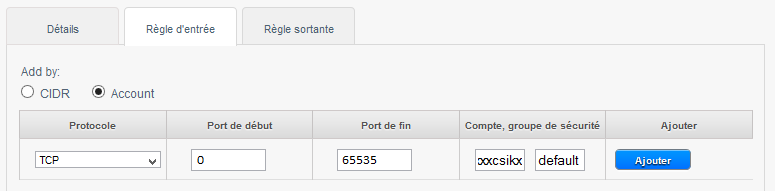

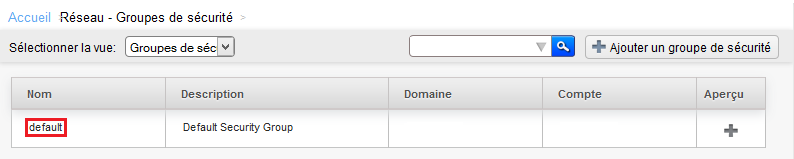

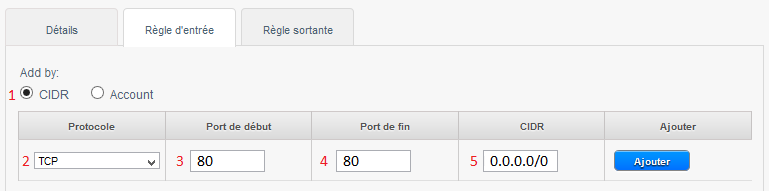

| − | + | هذه هي المجموعة من <span class="notranslate">« default »</span> تم إنشاؤها بواسطة الافتراضي الذي قمت بنشر المثيل الخاص بك {{Template:Sécurité}} لإنشاء القاعدة، انقر فوق علامة التبويب 'قاعدة دخول'، ترك التوجيه المباشر تم التحقق منها، حدد بروتوكول TCP، أدخل : | |

| سطر ٢٠٠: | سطر ١٩٩: | ||

| − | + | بدء تشغيل المنفذ ومنفذ نهاية، وتعيين عنوان IP أو الشبكة التي تريد الاتصال في تنسيق منذ الحالات أي في حقل وثم انقر فوق 'إضافة'. 22 يمكنك الآن الاتصال إلى المثيل الخاص بك عن طريق SSH. : | |

| سطر ٢٠٦: | سطر ٢٠٥: | ||

| − | + | إنشاء قواعد للسماح بالاتصالات بين الأجهزة الظاهرية في مجموعة من | |

| − | |||

| − | |||

| + | ===منذ {{Template:Sécurité}} <span class="notranslate">(Direct-Routing)</span> === | ||

| − | |||

| − | + | ، انقر على 'شبكة الاتصال' في القائمة اليسرى العمودية [https://cloudstack.ikoula.com/client/ واجهة الإدارة]قادمة على الشاشة أدناه تحديد طريقة عرض "مجموعات من |! _'. » : | |

| − | انقر على 'شبكة الاتصال' في القائمة اليسرى العمودية : | ||

| سطر ٢٢١: | سطر ٢١٧: | ||

| − | + | انقر فوق اسم المجموعة من {{Template:Sécurité}} » : | |

| سطر ٢٢٧: | سطر ٢٢٣: | ||

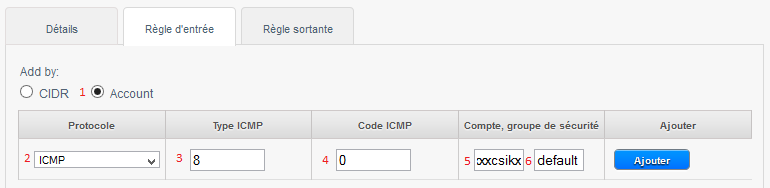

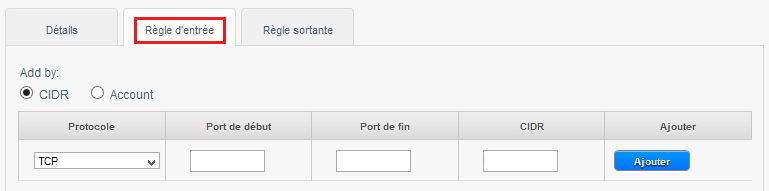

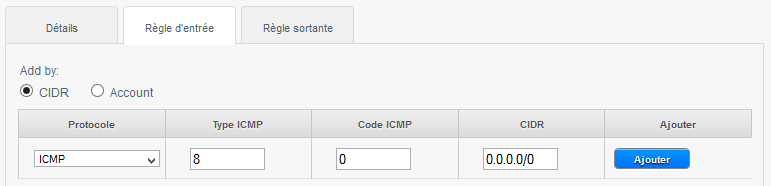

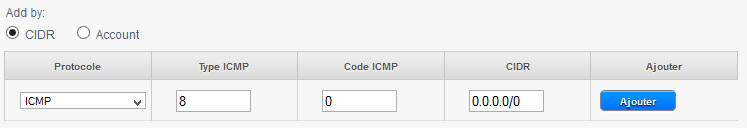

| − | انقر فوق | + | انقر فوق علامة التبويب "قاعدة لدخول" إذا كنت ترغب في تكوين قاعدة واردة {{Template:Sécurité}} السماح لطلبات ICMP : |

| سطر ٢٣٣: | سطر ٢٢٩: | ||

| − | + | بينغ : | |

| سطر ٢٣٩: | سطر ٢٣٥: | ||

| − | + | ====بين الحالات الخاصة بك (تحقق من ) اختر البروتوكول للسماح بين ==== | |

| − | + | # المنفذ البدء للسماح ل TCP <span class="notranslate">« Account »</span>. | |

| − | + | # UDP أو نوع ICMP ل ICMP. TCP/UDP/ICMP. | |

| − | + | # الميناء نهاية للسماح ل TCP /UDP أو ICMP لنوع ICMP. | |

| − | + | # اسم الحساب الخاص بك /كلودستاك | |

| − | + | # تسجيل الدخول الخاص بك اسم المجموعة الخاصة بك من (، وفي حالتنا ). | |

| − | + | # القاعدة أعلاه يسمح لك أن تأذن لاختبار الاتصال بين الأجهزة الظاهرية للمجموعة {{Template:Sécurité}}ملاحظة <span class="notranslate">« default »</span>. | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| سطر ٢٥٨: | سطر ٢٤٧: | ||

| − | + | لقبول فقط حركة دخول مجموعة أخرى من {{Template:Sécurité}} <span class="notranslate">« default »</span>. | |

| − | + | أدخل اسم الحساب كلودستاك واسم مجموعة من : الذي تم بالفعل تعريف في هذا الحساب. {{Template:Sécurité}}لتمكين حركة المرور بين الأجهزة الظاهرية ضمن المجموعة {{Template:Sécurité}} يمكنك الآن تحرير، قم بإدخال الاسم للمجموعة من | |

| − | + | الحالية. {{Template:Sécurité}} {{Template:Sécurité}} السماح باتصالات سة بين الحالات الخاصة بك | |

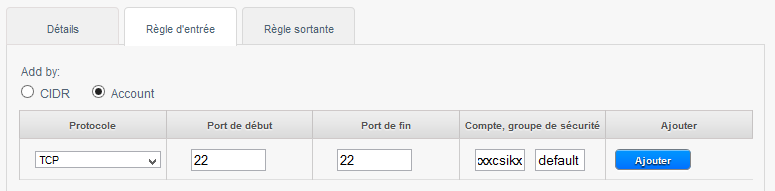

| − | + | ====السماح باتصالات الخلية بين الحالات الخاصة بك (فتح منفذ 22) ==== | |

| سطر ٢٧٣: | سطر ٢٦٢: | ||

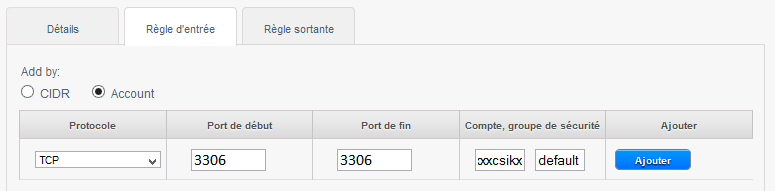

| − | + | ====السماح لكافة الاتصالات بين الحالات الخاصة بك (فتح كافة المنافذ 3306) ==== | |

| سطر ٢٧٩: | سطر ٢٦٨: | ||

| − | + | ====كيفية تكوين قواعد جدار الحماية لحركة دخول مجموعة من (منذ )==== | |

| سطر ٢٨٥: | سطر ٢٧٤: | ||

| − | + | === ، انقر على 'شبكة الاتصال' في القائمة اليسرى العمودية {{Template:Sécurité}} <span class="notranslate">(Direct-Routing)</span> === | |

| − | + | قادمة على الشاشة أدناه تحديد طريقة عرض "مجموعات من |! _'. » [https://cloudstack.ikoula.com/client/ واجهة الإدارة]انقر فوق اسم المجموعة من : | |

| − | |||

| − | |||

| − | انقر | ||

| سطر ٢٩٧: | سطر ٢٨٣: | ||

| − | + | للتي تريد إضافة أو إزالة القواعد {{Template:Sécurité}} » : | |

| سطر ٣٠٣: | سطر ٢٨٩: | ||

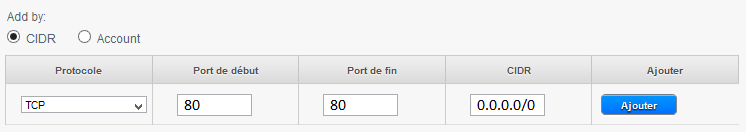

| − | + | في المثال أدناه نقوم بإنشاء قاعدة تسمح الاتصالات الواردة على المنفذ {{Template:Sécurité}} حركة مرور http : | |

| سطر ٣٠٩: | سطر ٢٩٥: | ||

| − | + | أيا كان مصدر : | |

| سطر ٣١٥: | سطر ٣٠١: | ||

| − | + | CIDR 80 (يعني أي مصدر، أي جميع CIDR ) إذا كان لديك جهاز ظاهري بوصفها دي (أنها ستكون قاعدة لإنشاء بحيث يستطيع الجميع الوصول الخاص بك مواقع ويب. 0.0.0.0/0 تحقق من 'CIDR'.). | |

| − | + | اختر البروتوكول للسماح بين {{Template:Serveur}} تحديد المنفذ ابدأ السماح بنطاق منفذ | |

| − | + | # إذا قمت بتحديد نفس المنفذ في ميناء بداية ونهاية المنفذ هذا سيتم فقط فتح ذلك هذا المنفذ كما هو الحال في المثال أدناه | |

| − | + | # تحديد منفذ نهاية للسماح في نطاق منفذ TCP/UDP/ICMP. | |

| − | + | # إذا قمت بتحديد نفس المنفذ في ميناء بداية ونهاية المنفذ هذا سيتم فقط فتح ذلك هذا المنفذ كما هو الحال في المثال أدناه (يشير إلى مصدر CIDR للسماح، مثال ). | |

| − | + | # للسماح للجميع، وعنوان IP الخاص بك العامة (من الذي يمكنك الاتصال ). | |

| − | + | # تليها 0.0.0.0/0 للسماح فقط الخاص بك عنوان IP أو عنوان شبكة الاتصال CIDR (XX.XX.XX.XX ) XX, مع /32 XX (لشبكة اتصال مع قناع /أما /xx = /16 أمثلة أخرى للقواعد الواردة 255.255.0.0 للسماح بالاتصالات الواردة المنفذ TCP 16à ). | |

| − | |||

| − | |||

| − | |||

| − | |||

| سطر ٣٣٥: | سطر ٣١٧: | ||

| − | + | كافة منافذ : | |

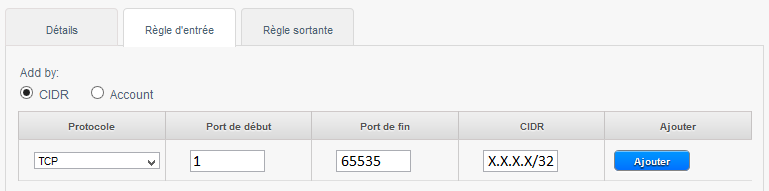

| − | 1) | + | 1) في جميع الحالات دي المجموعة 1 à 65535 (أدخل عنوان IP العمومي الخاص بك متبوعاً ) للسماح بالاتصالات SSH على المنفذ {{Template:Sécurité}} في جميع الحالات دي المجموعة (منذ مصدر محدد شبكة CIDR /32) : |

| سطر ٣٤٤: | سطر ٣٢٦: | ||

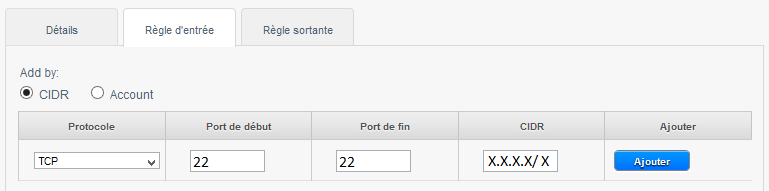

| − | 2) للسماح | + | 2) للسماح باتصالات RDP 22 أجسادنا من أي مصدر سطح المكتب البعيد {{Template:Sécurité}} CIDR : |

| سطر ٣٥٠: | سطر ٣٣٢: | ||

| − | 3) للسماح | + | 3) للسماح بينغ /بروتوكول ICMP، نوع (CIDR 0.0.0.0/0) : |

| سطر ٣٥٦: | سطر ٣٣٨: | ||

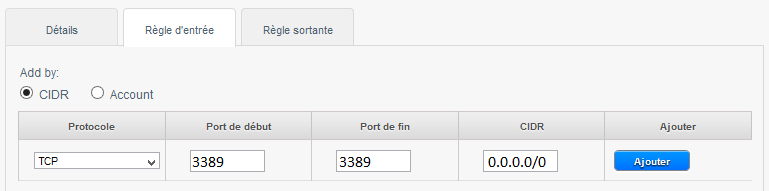

| − | 4) | + | 4) أجسادنا من أي مصدر (CIDR 8 0) كيفية تكوين قواعد جدار الحماية للصادرة في مجموعة من (CIDR 0.0.0.0/0) : |

| سطر ٣٦٢: | سطر ٣٤٤: | ||

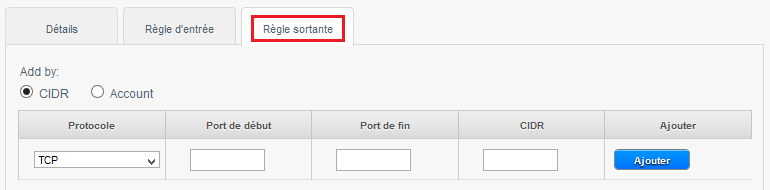

| − | + | === ، انقر على 'شبكة الاتصال' في القائمة اليسرى العمودية {{Template:Sécurité}} (Direct-Routing)=== | |

| − | |||

| − | |||

| − | |||

| − | + | انقر فوق المجموعة [https://cloudstack.ikoula.com/client/ واجهة الإدارة]للتي تريد إضافة أو إزالة القواعد : | |

| − | انقر | ||

| سطر ٣٧٤: | سطر ٣٥٢: | ||

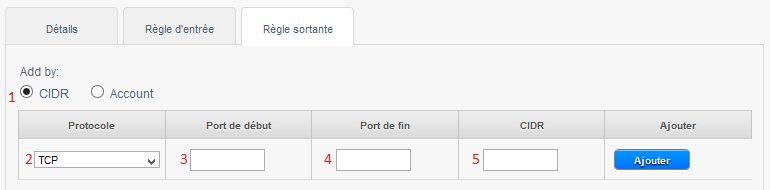

| − | + | انقر فوق علامة التبويب "قاعدة الصادر" إذا كنت ترغب في تكوين قاعدة صادرة {{Template:Sécurité}} » : | |

| سطر ٣٨٠: | سطر ٣٥٨: | ||

| − | + | بشكل افتراضي عند إنشاء لا قاعدة الصادر، تدفق كامل الخروج من الأجهزة الظاهرية في المجموعة {{Template:Sécurité}} هو إذن الإضافة المتعلقة باتصالات هذا التدفق إلى الخارج. : | |

| سطر ٣٨٦: | سطر ٣٦٤: | ||

| − | + | من هذه اللحظة حيث تتم إضافة قاعدة خروج، يحظر أي تدفق إلا يسمح صراحة بالقواعد المضافة : | |

| − | + | تحقق من 'CIDR'. {{Template:Sécurité}} اختر البروتوكول الذي تريد السماح بين | |

| سطر ٣٩٥: | سطر ٣٧٣: | ||

| − | /!\ | + | /!\ تحديد المنفذ ابدأ السماح.(s). |

| − | + | # ملاحظة | |

| − | + | # للسماح لمنفذ واحد فقط، بتحديد نفس المنفذ في بداية ونهاية. | TCP/UDP/ICMP. | |

| − | + | # حدد الوجهة التي CIDR للسماح باتصال من الاتصال بمثيل لهذه الملكية الفكرية. | |

| − | + | # أمثلة للقواعد الصادرة <br />تسمح بينغ : بروتوكول ICMP، نوع | |

| − | + | # ، رمز | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| سطر ٤١٤: | سطر ٣٨٦: | ||

| − | + | منذ المثيلات إلى أي وجهة : | |

| − | 1) | + | 1) CIDR (السماح باتصالات http 8منفذ TCP 0) التنقل ويب نموذجية (CIDR 0.0.0.0/0) : |

| سطر ٤٢٣: | سطر ٣٩٥: | ||

| − | 2) | + | 2) ويب (CIDR 80/ هذه المادة يبدو لك أن تكون مفيدة) {{Template:Serveur}} (CIDR 0.0.0.0/0) : |

| سطر ٤٣٤: | سطر ٤٠٦: | ||

<!-- Fin de l'article --> | <!-- Fin de l'article --> | ||

<br /><br /> | <br /><br /> | ||

| − | + | ? <vote /> | |

| − | |||

| − | |||

| − | |||

| − | |||

[[Category:الخطوات_الأولى_في_عكلة_العامة_سحابة]] | [[Category:الخطوات_الأولى_في_عكلة_العامة_سحابة]] | ||

[[Category:سحابة_عامة]] | [[Category:سحابة_عامة]] | ||

<br /> | <br /> | ||

<comments /> | <comments /> | ||

مراجعة ١٦:٠٢، ١٨ نوفمبر ٢٠١٥

هام: تمت ترجمة هذه المقال باستخدام برامج للترجمة الآلية, لقرائة النسخة الأصلية أنقر على الرابط

هذا النهج يشرح كيفية نشر مثيل في توجيه المنطقة مباشرة.

أولاً، قم بتسجيل واجهة الإدارة سحابة عامة مع المعرفات التي قدمتموها في تسليم البريد الإلكتروني الخاص بك في الحساب.

إنشاء المثيل

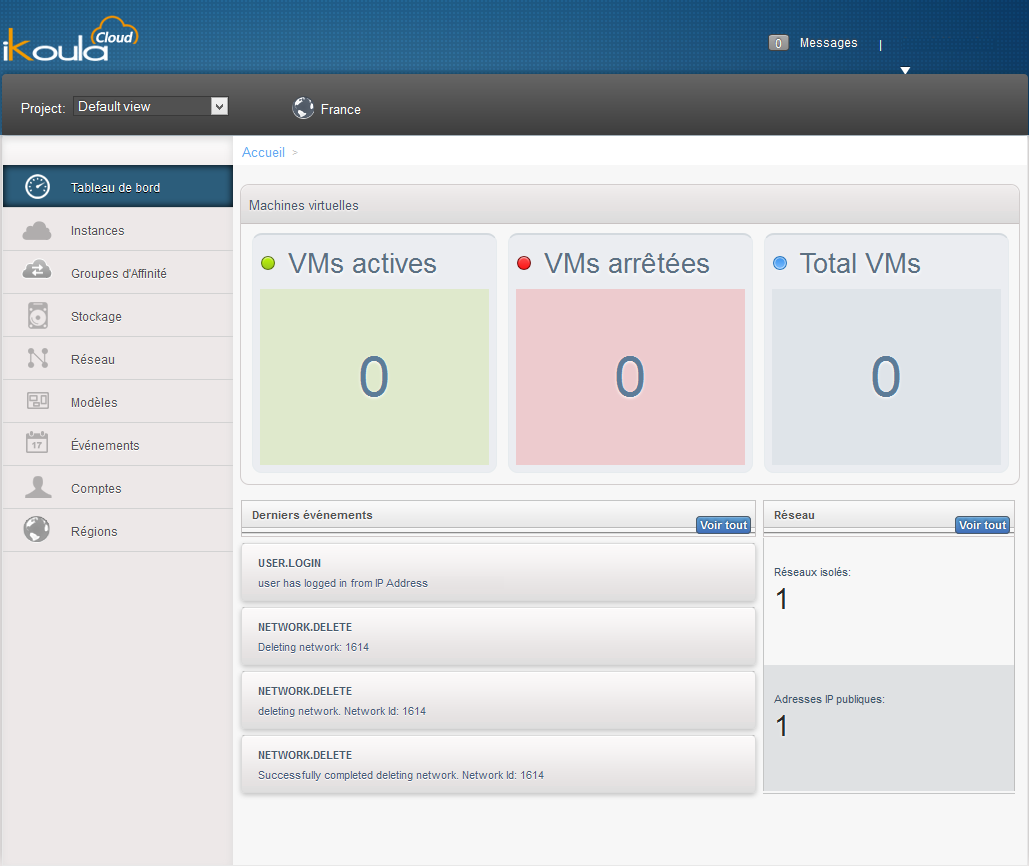

بعد توصيل لك أنك سوف تواجه الشاشة التالية :

2) انقر على 'الهيئات' في القائمة اليسرى العمودية :

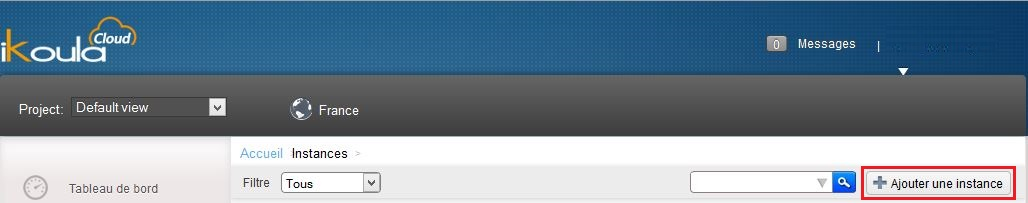

3) انقر فوق 'إضافة مثيل' :

4) يفتح معالج النشر :

الخطوة 1 "تكوين" :

حدد المنطقة 3 في القائمة المنسدلة :

السماح التحديد 'نموذج' التحقق من، ثم انقر فوق 'التالي'.

فتح منفذ الخطوة 2 "تحديد قالب" : تحديد نظام التشغيل الذي تريده من القائمة المنسدلة للنماذج المقترحة في علامة التبويب 'رعاية' :

ثم انقر فوق 'التالي'.

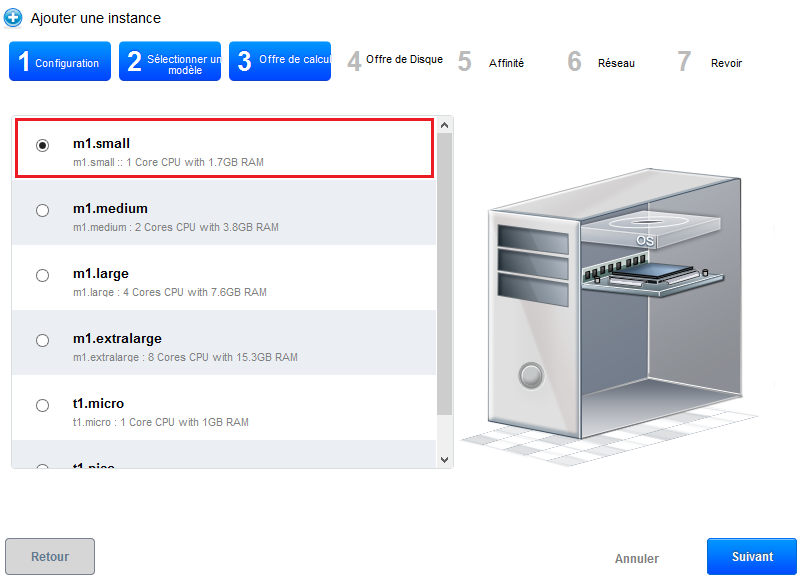

الخطوة 3 "يوفر حساب" :

حدد عرض الحساب الذي تريده بين التكوينات المقترحة :

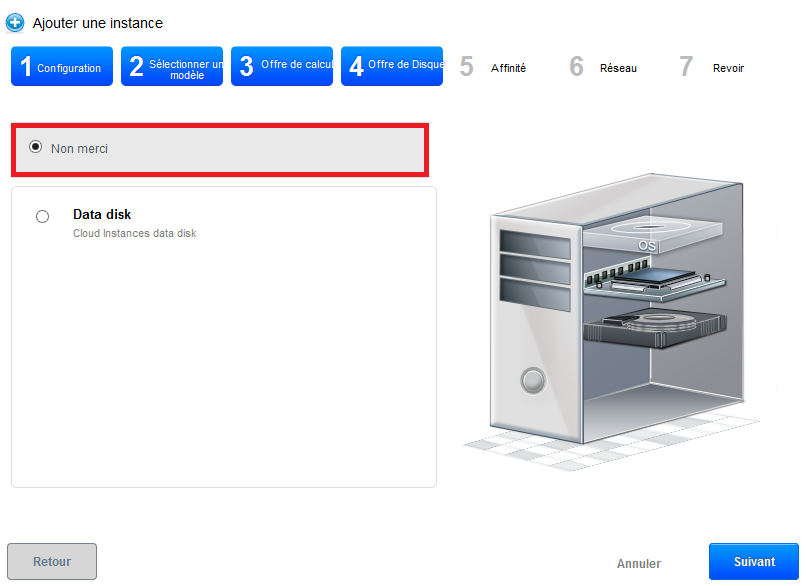

الخطوة 4 "يقدم من بيانات القرص" :

فحص الإجازة "لا شكرا"، سيتم نشر المثيل الخاص بك مع قرص واحد من 50جيجا بايت تسمى ROOTDISK مع LVM التقسيم لك ترك إمكانية لضبط حجم الأقسام الخاصة بك.

ومع ذلك، إذا كنت تريد إضافة قرص بيانات (DATADISK) وبالإضافة إلى الخاص بك ROOTDISK de 50تذهب، افحص « Data disk » ثم اسحب المؤشر الخاص بك للحصول على الحجم الذي تريده (1) أو قم بإدخال الحجم مباشرة (2). A DATADISK ويقتصر على 2إلى.

الخطوة 5 "تقارب" :

فيما يتعلق بنشر أعمالنا المحاكمة، لدينا لا تقارب المجموعة، حيث يمكنك النقر على «التاليللتي تريد إضافة أو إزالة القواعد :

منذ الخطوة 6 'شبكة' : وفيما يتعلق بنشر قواتنا الأولى، حدد المجموعة من الأمن « default » ثم انقر فوق 'التالي' :

الخطوة 7 "تنقيح" :

في هذه الخطوة الأخيرة، إعطاء اسم للإرادة المثيل الخاص بك ثم تظهر في الواجهة Cloud public (على الرغم من اختياري، فإنه ينصح بشدة ). ثم تحقق من أن كافة معلومات جيدة (عرض الحساب، مجموعات من الأمنإلخ... |) :

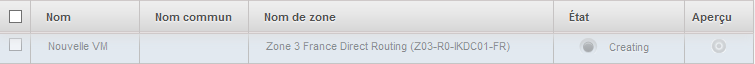

المثيل الخاص بك يظهر في قائمة الهيئات في الدولة « Creating »

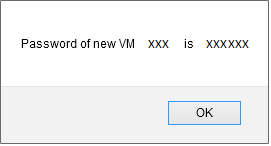

بضع ثوان في وقت لاحق يطفو على السطح نافذة تفتح لتظهر لك كلمة المرور التي تم إنشاؤها للمثيل الجديد الخاص بك، يمكنك يجب ملاحظة /نسخة لأنها كلمة مرور النظام للمثيل الخاص بك ولذلك كنت ستعمل على الاتصال به.

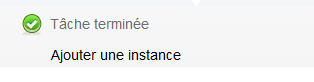

نافذة منبثقة ثاني يخبرك أن يكمل مهمة إضافة المثيل الخاص بك :

المثيل الجديد الخاص بك يظهر الآن في الدولة « running »، على استعداد لاستخدام :

مقدمة إلى مجموعات من الأمن

مجموعات من الأمن توفير طريقة لعزل حركة مرور المثيلات. مجموعة من الأمن هي مجموعة عوامل تصفية حركة المرور الواردة والصادرة وفقا لمجموعة من القواعد، ويقول 'قواعد دخول' و "القواعد الصادرة.

هذه القواعد لتصفية حركة مرور شبكة الاتصال استناداً إلى عنوان IP أو الشبكة التي يحاول الاتصال بالمثيل (s).

ويأتي كل حساب كلودستاك مع مجموعة من الأمن بشكل افتراضي الذي يحظر كافة حركات المرور دخول ويسمح كل حركة المرور المتجهة للخارج طالما أن يتم إنشاء لا إدخال قاعدة أو قاعدة صادرة.

أي مستخدم يمكن وضع عدد من المجموعات من الأمن إضافية. عند بدء تشغيل جهاز ظاهري جديد، يتم تعيينه إلى المجموعة الأمن بشكل افتراضي ما لم تكن هناك مجموعة أخرى من الأمن يحددها المستخدم المحدد.

جهاز ظاهري يمكن أن يكون عضوا في عدد من المجموعات من الأمن. حالما يتم تعيين مثيل لمجموعة من الأمنفإنه لا يزال في هذه المجموعة لكل من حياته، ولا يمكنك نقل مثيل موجود من مجموعة من الأمن إلى آخر.

يمكنك تغيير مجموعة من الأمن بإزالة أو إضافة عدد من القواعد للدخول والخروج. عندما قمت بذلك، تنطبق القواعد الجديدة على كافة المثيلات في المجموعة، سواء كانت تقوم بتشغيل أو إيقاف.

إذا أي يتم إنشاء إدخال، ثم لن يسمح أي حركة المرور الواردة، الاستجابات لكافة حركات المرور باستثناء التي تم تطهيرها من أصل.

كيفية السماح لاتصال سة إلى الجهاز الظاهري الخاص بك في مجموعة من الأمن (Direct-Routing)

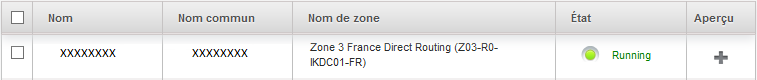

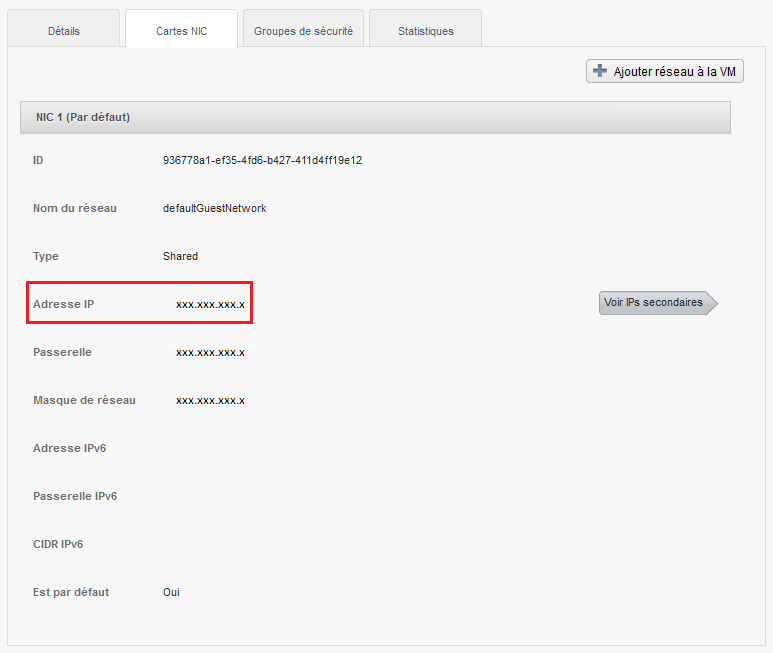

1) تحتاج أولاً لاسترداد عنوان ip الخاص بالجهاز الظاهري الخاص بك

انقر فوق اسم المثيل الخاص بك وثم انتقل إلى علامة التبويب "بطاقات NIC" وملاحظة /نسخ عنوان IP للاتصال بمثيل (بت للشبكة مثل x.xxx.xxx.xxx ).

2) إنشاء القاعدة في المجموعة الأمن للسماح بالاتصالات SSH :

حتى أنه يمكنك الاتصال إلى المثيل الخاص بك عن طريق SSH، تحتاج إلى إنشاء قاعدة للدخول مما يسمح الاتصال. سارية المفعول بشكل افتراضي، تتم تصفية كافة الاتصالات، الإدخال (من الخارج للاتصال بمثيل ) والإخراج (المثيل الخاص بك إلى الخارج ). للاتصال باستخدام SSH سوف تحتاج لفتح أن في الدخول.

انقر على 'شبكة الاتصال' في القائمة اليسرى العمودية :

قادمة على الشاشة أدناه تحديد طريقة عرض "مجموعات من |! _'. » الأمن » :

هذه هي المجموعة من « default » تم إنشاؤها بواسطة الافتراضي الذي قمت بنشر المثيل الخاص بك الأمن لإنشاء القاعدة، انقر فوق علامة التبويب 'قاعدة دخول'، ترك التوجيه المباشر تم التحقق منها، حدد بروتوكول TCP، أدخل :

بدء تشغيل المنفذ ومنفذ نهاية، وتعيين عنوان IP أو الشبكة التي تريد الاتصال في تنسيق منذ الحالات أي في حقل وثم انقر فوق 'إضافة'. 22 يمكنك الآن الاتصال إلى المثيل الخاص بك عن طريق SSH. :

إنشاء قواعد للسماح بالاتصالات بين الأجهزة الظاهرية في مجموعة من

منذ الأمن (Direct-Routing)

، انقر على 'شبكة الاتصال' في القائمة اليسرى العمودية واجهة الإدارةقادمة على الشاشة أدناه تحديد طريقة عرض "مجموعات من |! _'. » :

انقر فوق اسم المجموعة من الأمن » :

انقر فوق علامة التبويب "قاعدة لدخول" إذا كنت ترغب في تكوين قاعدة واردة الأمن السماح لطلبات ICMP :

بينغ :

بين الحالات الخاصة بك (تحقق من ) اختر البروتوكول للسماح بين

- المنفذ البدء للسماح ل TCP « Account ».

- UDP أو نوع ICMP ل ICMP. TCP/UDP/ICMP.

- الميناء نهاية للسماح ل TCP /UDP أو ICMP لنوع ICMP.

- اسم الحساب الخاص بك /كلودستاك

- تسجيل الدخول الخاص بك اسم المجموعة الخاصة بك من (، وفي حالتنا ).

- القاعدة أعلاه يسمح لك أن تأذن لاختبار الاتصال بين الأجهزة الظاهرية للمجموعة الأمنملاحظة « default ».

لقبول فقط حركة دخول مجموعة أخرى من الأمن « default ».

أدخل اسم الحساب كلودستاك واسم مجموعة من : الذي تم بالفعل تعريف في هذا الحساب. الأمنلتمكين حركة المرور بين الأجهزة الظاهرية ضمن المجموعة الأمن يمكنك الآن تحرير، قم بإدخال الاسم للمجموعة من

الحالية. الأمن الأمن السماح باتصالات سة بين الحالات الخاصة بك

السماح باتصالات الخلية بين الحالات الخاصة بك (فتح منفذ 22)

السماح لكافة الاتصالات بين الحالات الخاصة بك (فتح كافة المنافذ 3306)

كيفية تكوين قواعد جدار الحماية لحركة دخول مجموعة من (منذ )

، انقر على 'شبكة الاتصال' في القائمة اليسرى العمودية الأمن (Direct-Routing)

قادمة على الشاشة أدناه تحديد طريقة عرض "مجموعات من |! _'. » واجهة الإدارةانقر فوق اسم المجموعة من :

للتي تريد إضافة أو إزالة القواعد الأمن » :

في المثال أدناه نقوم بإنشاء قاعدة تسمح الاتصالات الواردة على المنفذ الأمن حركة مرور http :

أيا كان مصدر :

CIDR 80 (يعني أي مصدر، أي جميع CIDR ) إذا كان لديك جهاز ظاهري بوصفها دي (أنها ستكون قاعدة لإنشاء بحيث يستطيع الجميع الوصول الخاص بك مواقع ويب. 0.0.0.0/0 تحقق من 'CIDR'.).

اختر البروتوكول للسماح بين خادم تحديد المنفذ ابدأ السماح بنطاق منفذ

- إذا قمت بتحديد نفس المنفذ في ميناء بداية ونهاية المنفذ هذا سيتم فقط فتح ذلك هذا المنفذ كما هو الحال في المثال أدناه

- تحديد منفذ نهاية للسماح في نطاق منفذ TCP/UDP/ICMP.

- إذا قمت بتحديد نفس المنفذ في ميناء بداية ونهاية المنفذ هذا سيتم فقط فتح ذلك هذا المنفذ كما هو الحال في المثال أدناه (يشير إلى مصدر CIDR للسماح، مثال ).

- للسماح للجميع، وعنوان IP الخاص بك العامة (من الذي يمكنك الاتصال ).

- تليها 0.0.0.0/0 للسماح فقط الخاص بك عنوان IP أو عنوان شبكة الاتصال CIDR (XX.XX.XX.XX ) XX, مع /32 XX (لشبكة اتصال مع قناع /أما /xx = /16 أمثلة أخرى للقواعد الواردة 255.255.0.0 للسماح بالاتصالات الواردة المنفذ TCP 16à ).

كافة منافذ :

1) في جميع الحالات دي المجموعة 1 à 65535 (أدخل عنوان IP العمومي الخاص بك متبوعاً ) للسماح بالاتصالات SSH على المنفذ الأمن في جميع الحالات دي المجموعة (منذ مصدر محدد شبكة CIDR /32) :

2) للسماح باتصالات RDP 22 أجسادنا من أي مصدر سطح المكتب البعيد الأمن CIDR :

3) للسماح بينغ /بروتوكول ICMP، نوع (CIDR 0.0.0.0/0) :

4) أجسادنا من أي مصدر (CIDR 8 0) كيفية تكوين قواعد جدار الحماية للصادرة في مجموعة من (CIDR 0.0.0.0/0) :

، انقر على 'شبكة الاتصال' في القائمة اليسرى العمودية الأمن (Direct-Routing)

انقر فوق المجموعة واجهة الإدارةللتي تريد إضافة أو إزالة القواعد :

انقر فوق علامة التبويب "قاعدة الصادر" إذا كنت ترغب في تكوين قاعدة صادرة الأمن » :

بشكل افتراضي عند إنشاء لا قاعدة الصادر، تدفق كامل الخروج من الأجهزة الظاهرية في المجموعة الأمن هو إذن الإضافة المتعلقة باتصالات هذا التدفق إلى الخارج. :

من هذه اللحظة حيث تتم إضافة قاعدة خروج، يحظر أي تدفق إلا يسمح صراحة بالقواعد المضافة :

تحقق من 'CIDR'. الأمن اختر البروتوكول الذي تريد السماح بين

/!\ تحديد المنفذ ابدأ السماح.(s).

- ملاحظة

- للسماح لمنفذ واحد فقط، بتحديد نفس المنفذ في بداية ونهاية. | TCP/UDP/ICMP.

- حدد الوجهة التي CIDR للسماح باتصال من الاتصال بمثيل لهذه الملكية الفكرية.

- أمثلة للقواعد الصادرة

تسمح بينغ : بروتوكول ICMP، نوع - ، رمز

منذ المثيلات إلى أي وجهة :

1) CIDR (السماح باتصالات http 8منفذ TCP 0) التنقل ويب نموذجية (CIDR 0.0.0.0/0) :

2) ويب (CIDR 80/ هذه المادة يبدو لك أن تكون مفيدة) خادم (CIDR 0.0.0.0/0) :

?

تمكين المحدث التلقائي للتعليق